[Tự học MCSA MCSE 2016] – Lab 2 Nâng cấp server lên Domain Controller và join domain

Nâng cấp server 2016 lên Domain Controller và join Domain

Trong bài viết hướng dẫn dưới đây , ITFORVN.COM sẽ giới thiệu với các bạn cách tạo 1 Domain Controller trên Windows server 2016 . Đây là việc mà chúng ta sẽ làm sau khi cài đặt xong Win server (cách cài đặt win server 2016 các bạn xem ở bài trước)hỗ trợ việc quản trị doanh nghiệp của mình được tốt hơn . Vậy thì Domain Controller là gì , dịch sát nghĩa thì nó là bộ điều khiển miền , còn dùng từ ngữ chuyên ngành thì con server Domain Controller là to nhất ở trong domain ( miền của doanh nghiệp ) , quản trị Active Directory chứa các thông tin về Forest , domain , organizational unit , site , group và toàn bộ các máy tính , máy in ,.. để quản lý tập trung. Sau khi nâng cấp con server lên Domain Controller chúng ta sẽ có 1 tài khoản Administrator có tất cả mọi quyền can thiệp sau vào hệ thống (giống như user root trên Linux ) , giúp người quản trị quản lý, khai thác tài nguyên hệ thống dễ dàng hơn . Thông thường chỉ những người IT quan trọng trong công ty mới được nắm user Administrator , còn lại sẽ là tài khoản được ủy quyền từ admin .

Vậy tại sao domain controller lại rất quan trọng? Trong mạng, bất kỳ máy trạm nào đang chạy hệ điều hành Windows 10 cũng có một nhóm tài khoản người dùng tạo sẵn nào đó. Windows 10 thậm chí còn cho phép bạn tạo một số tài khoản bổ sung nếu thấy cần thiết. Nếu máy trạm có chức năng như một hệ thống độc lập hoặc là một phần của mạng ngang hàng thì tài khoản người dùng mức máy trạm (được gọi là tài khoản người dùng cục bộ) không thể điều khiển truy cập tài nguyên mạng. Chúng chỉ được dùng để điều chỉnh truy cập máy cục bộ và hoạt động như với chức năng đảm bảo cho quản trị viên có thể thực hiện công việc bảo dưỡng, duy trì máy trạm, không cho phép người dùng cuối khả năng can thiệp vào các thiết lập trên máy trạm.

Lý do vì sao tài khoản người dùng cục bộ trên một máy trạm nhất định không được phép điều khiển truy cập tài nguyên nằm ngoài máy trạm đó là nó tăng thêm gánh nặng quản lý rất lớn. Tài khoản người dùng cục bộ chỉ nằm trên các máy trạm riêng rẽ. Nếu một tài khoản là có chức năng bảo mật chính trong mạng, quản trị viên sẽ phải di chuyển vật lý tới máy tính có tài khoản đó bất kỳ khi nào phải thực hiện thay đổi quyền hạn cho tài khoản. Vấn đề này không gây ra tác động gì lớn trong mạng nhỏ, nhưng sẽ trở nên cực kỳ nặng nề với ở mạng lớn hay khi cần áp dụng thay đổi rộng cho tất cả mọi tài khoản.

Một lý do khác nữa là không ai muốn phải chuyển tài khoản người dùng từ máy này sang máy khác. Chẳng hạn, nếu máy tính của một người dùng bị phá hoại, người đó không thể đăng nhập vào máy tính khác để làm việc vì tài khoản họ tạo chỉ có tác dụng trên máy cũ. Nếu muốn làm được việc anh ta sẽ phải tạo tài khoản mới trên máy khác. Chỉ là một trong số rất nhiều lý do khiến việc sử dụng tài khoản người dùng cục bộ cho việc truy cập an toàn tài nguyên mạng là không thực tế. Thậm chí nếu bạn muốn triển khai kiểu bảo mật này, Windows cũng không cho phép. Tài khoản người dùng cục bộ chỉ có thể dùng tài nguyên cục bộ trên một máy trạm nhất định.

Domain có nhiệm vụ giải quyết các vấn đề vừa nêu và một số vấn đề khác nữa. Chúng sẽ tập trung hoá tài khoản người dùng (hay cấu hình khác, các đối tượng liên quan đến bảo mật; chúng ta sẽ đề cập đến trong bài sau). Điều này giúp việc quản trị dễ dàng hơn và cho phép người dùng đăng nhập từ bất kỳ máy tính nào có trên mạng (trừ khi bạn giới hạn quyền truy cập người dùng).

Với những thông tin đã được cung cấp chắc hẳn bạn sẽ nghĩ, về mặt nguyên lý, khi một người dùng nào đó muốn truy cập tài nguyên nằm trên một máy chủ (server), tài khoản người dùng mức server sẽ được dùng để điều khiển truy cập. Xét trên một số khía cạnh, ý tưởng này là đúng, nhưng còn có nhiều điều phải lưu ý hơn thế.

Toàn bộ công việc chúng ta phải làm với domain là gì? Khi máy chủ Windows sử dụng Windows Server 2016 công việc của domain controller (bộ điều khiển miền) là chạy dịch vụ Active Directory. Active Directory hoạt động như một nơi lưu trữ các đối tượng thư mục, trong đó có tài khoản người dùng (user account). Và một trong các công việc chính của bộ điều khiển tên miền là cung cấp dịch vụ thẩm định. Nên hết sức lưu ý là domain controller cung cấp dịch vụ thẩm định (authentication) chứ không phải là dịch vụ cấp phép (authorization). Tức là, khi một người dùng nào đó đăng nhập vào mạng, một bộ điều khiển miền sẽ kiểm tra tính hợp lệ của username và password họ nhập vào có chính xác và khớp với dữ liệu lưu trong máy chủ hay không. Nhưng domain controller không nói với người dùng họ có quyền truy cập tài nguyên nào.

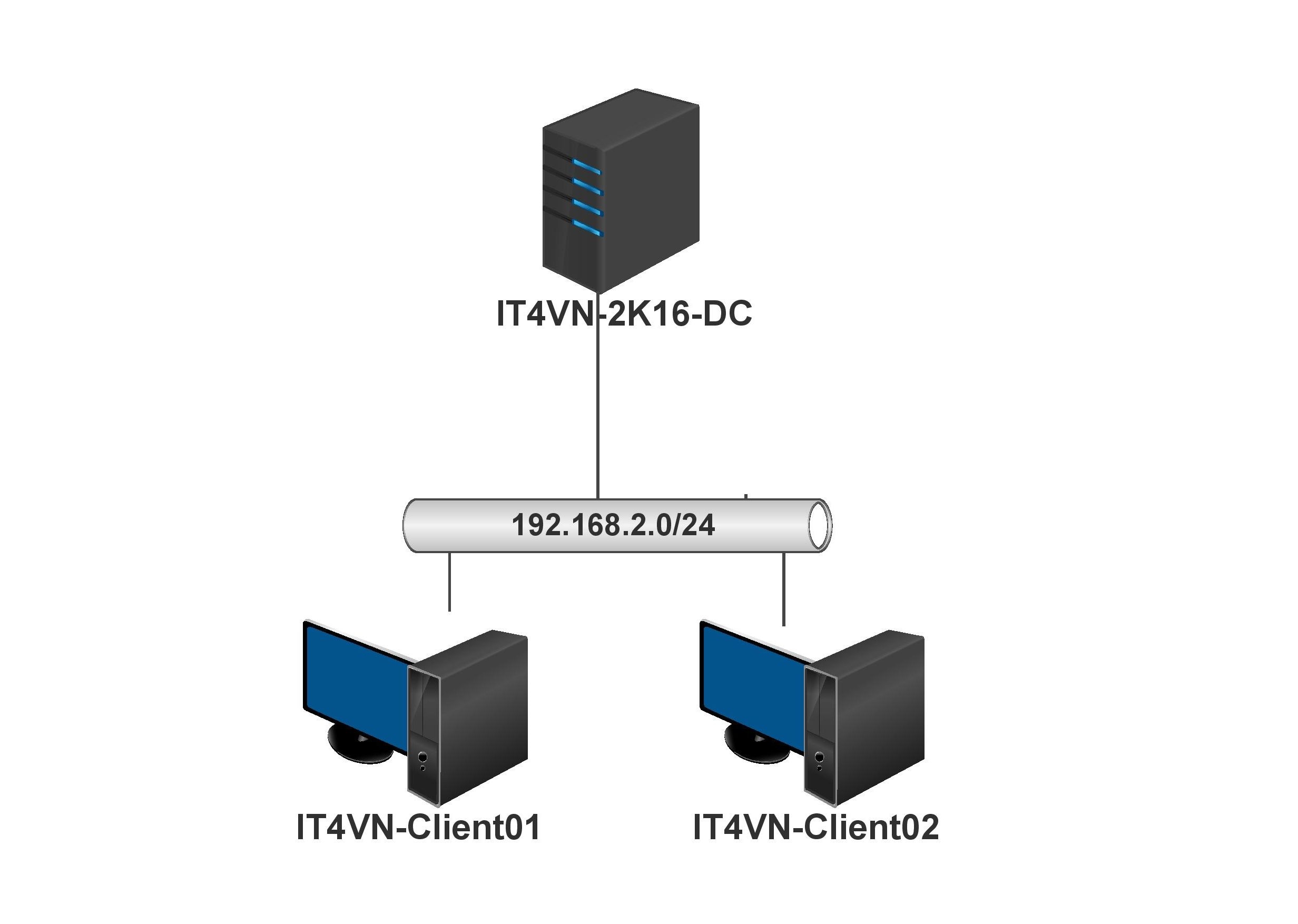

Như các bạn đã biết, thì từ Windows Server 2012 trở về sau thì lệnh dcpromo đã bị vô hiệu hóa, do vậy nếu muốn tạo DC thì phải cần đến ADDS (Active Directory Domain Services) từ giao diện quản lý – Server Manager. Để thực hiện bài lab này chúng ta cần 1 con server 2016 chạy ở dạng Workgroup (chạy độc lập không chịu sử quản lý trong miền ) và 1 con Client chạy win 10 join domain để chịu sử quản lý trong miền . Ta có sơ đồ như sau :

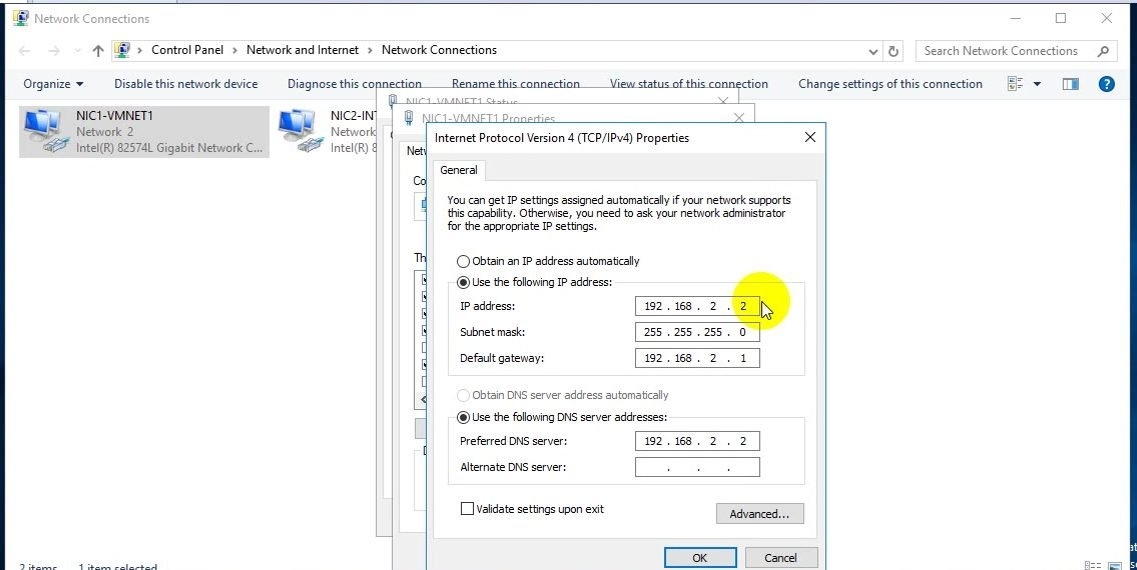

Yêu cầu của bài lab là phải nâng cấp con windows server 2016 lên Domain controller quản lý tên miền itforvn.vcode.ovh và cho các máy tính khác join vào trong miền . Dải mạng mà chúng ta sử dụng cho miền itforvn.vcode.ovh là 192.168.2.0/24 , còn các bạn thích đặt thế nào tùy ý các bạn . Con DC này chúng ta sẽ gán IP cho nó khác địa chỉ 192.168.2.1 để tránh sau này xung đột , nhầm lẫn gateway ,… nên mình sẽ đặt IP như sau :

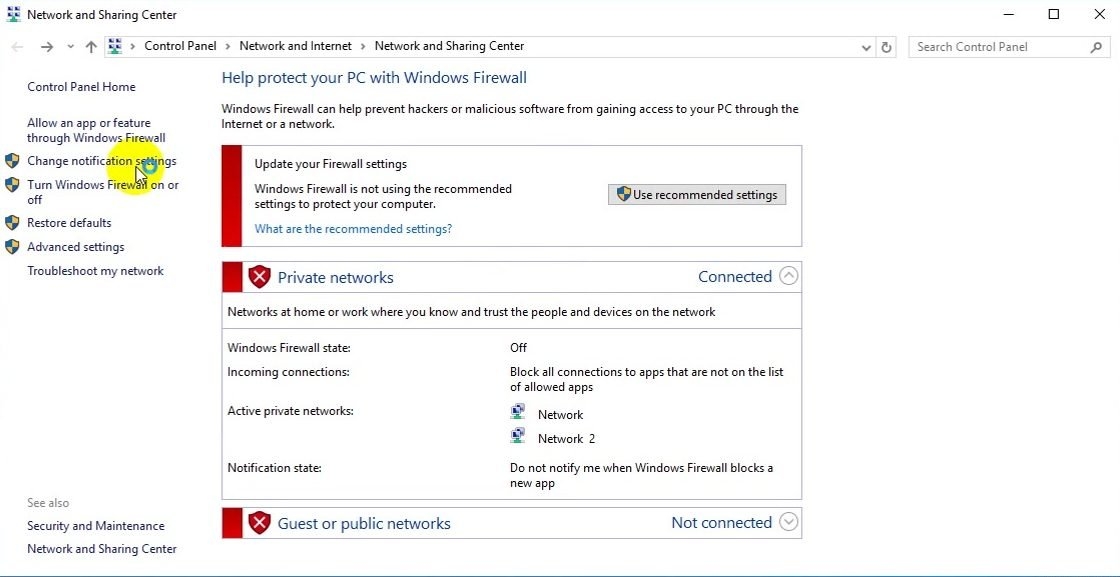

Và tắt Firewall để tránh việc các máy không thể Ping thông với nhau được nha , chắc do phần mềm Vmware bắt vậy hehe . Ngoài đời thật thì không cần tắt đâu cứ để cho đẹp :

Và tắt Firewall để tránh việc các máy không thể Ping thông với nhau được nha , chắc do phần mềm Vmware bắt vậy hehe . Ngoài đời thật thì không cần tắt đâu cứ để cho đẹp :

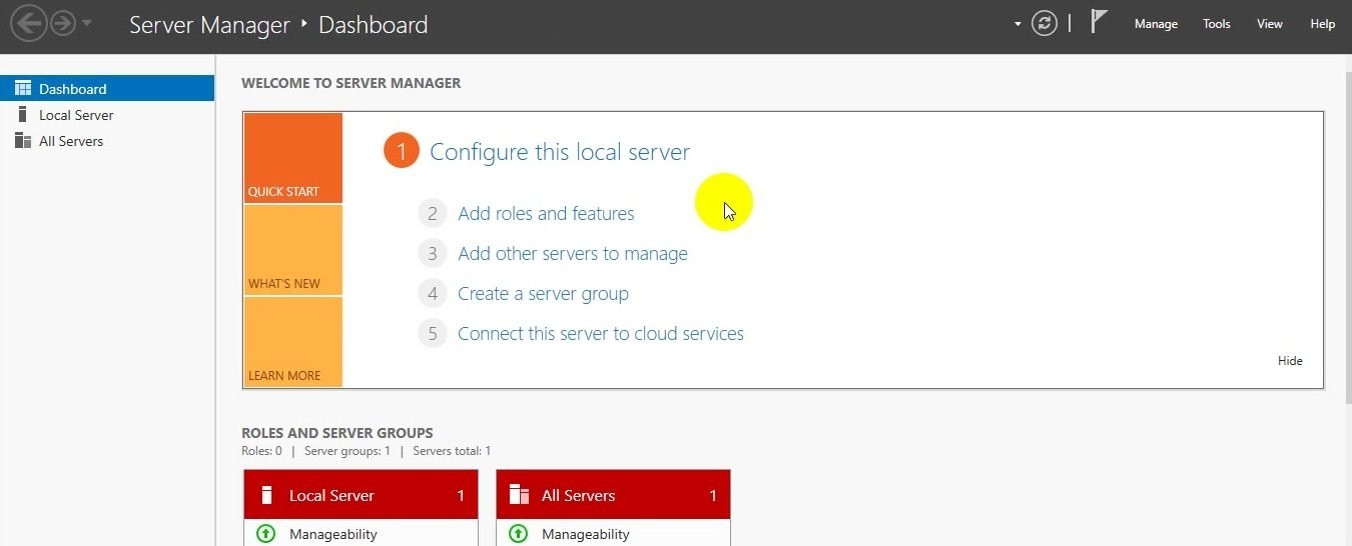

Sau đó các bạn vào Server manager chọn Add role and feature để tiến hành cài đặt Active directory domain service

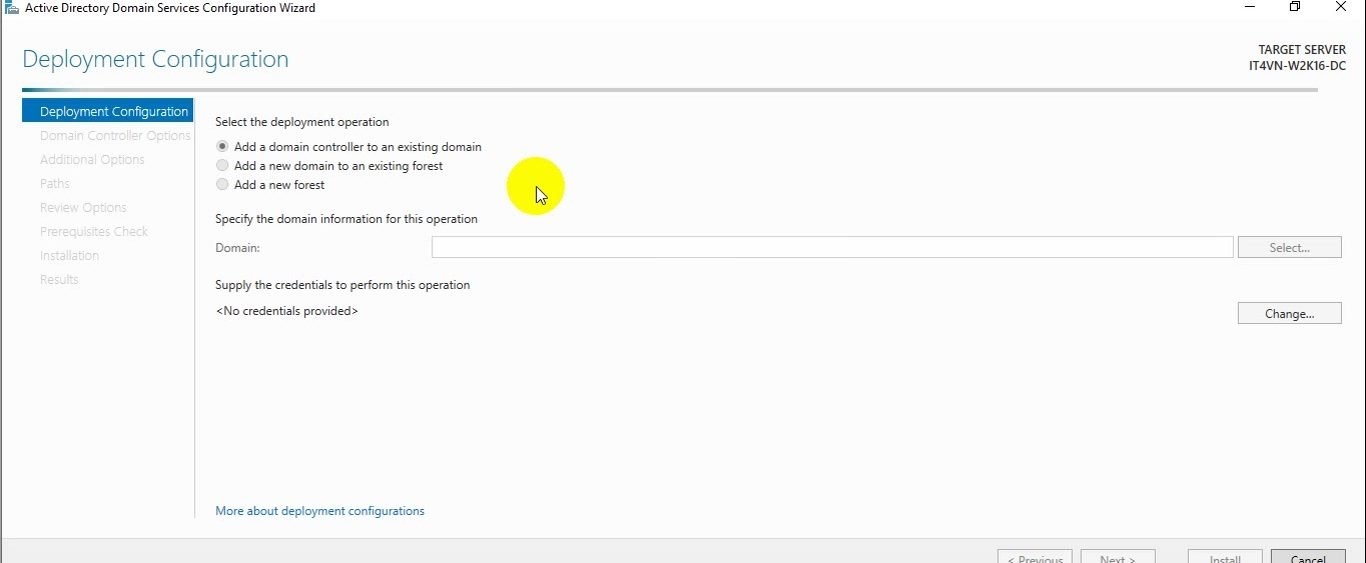

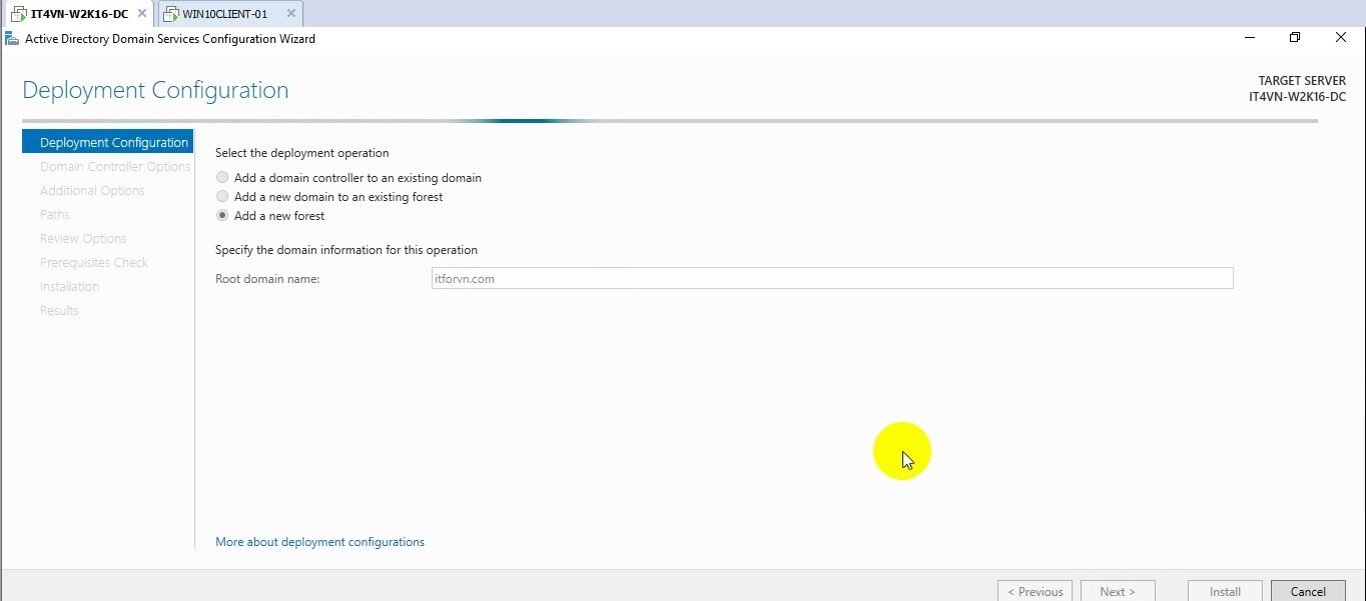

Sau khi cài đặt xong dịch vụ Active directory domain service các bạn chọn vào dòng Promote this server to a domain controller .Ở mục Deployment configuration chọn add a new forest

Nhập itforvn.vcode.ovh vào chỗ root domain name để tiến hành tạo 1 domain itforvn.vcode.ovh

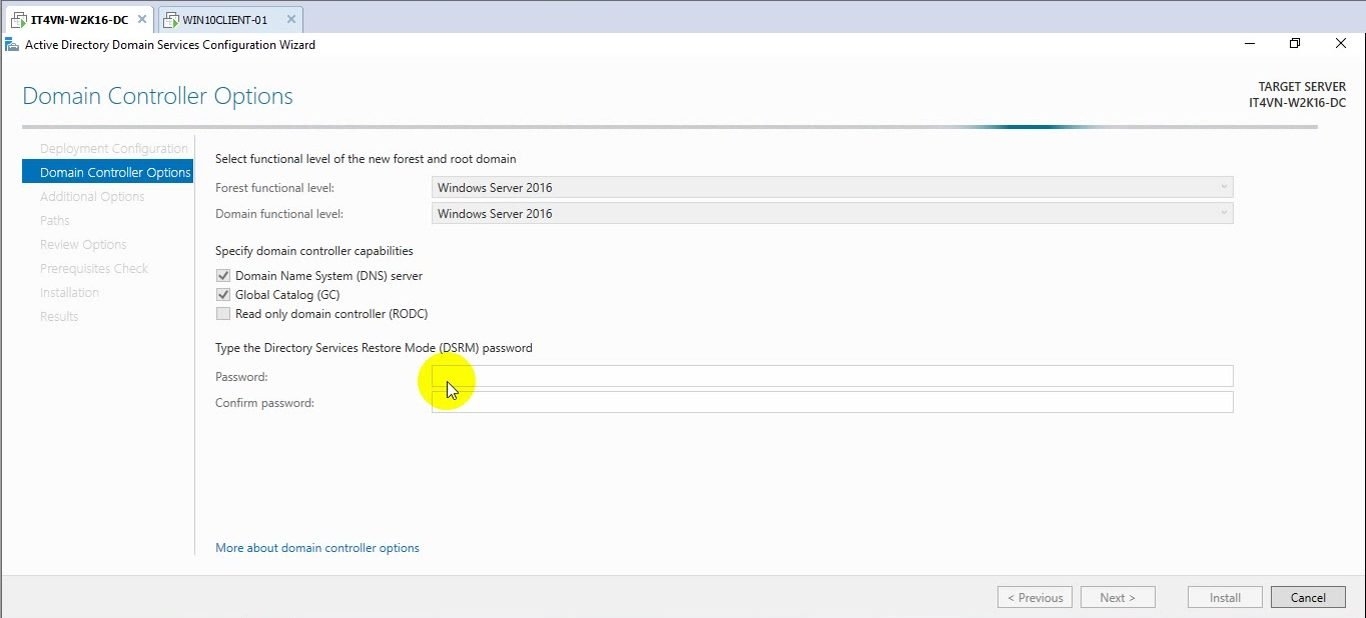

Ở mục domain controller option nhập password để khi AD lỗi có thể truy cập chế độ restore DSRM

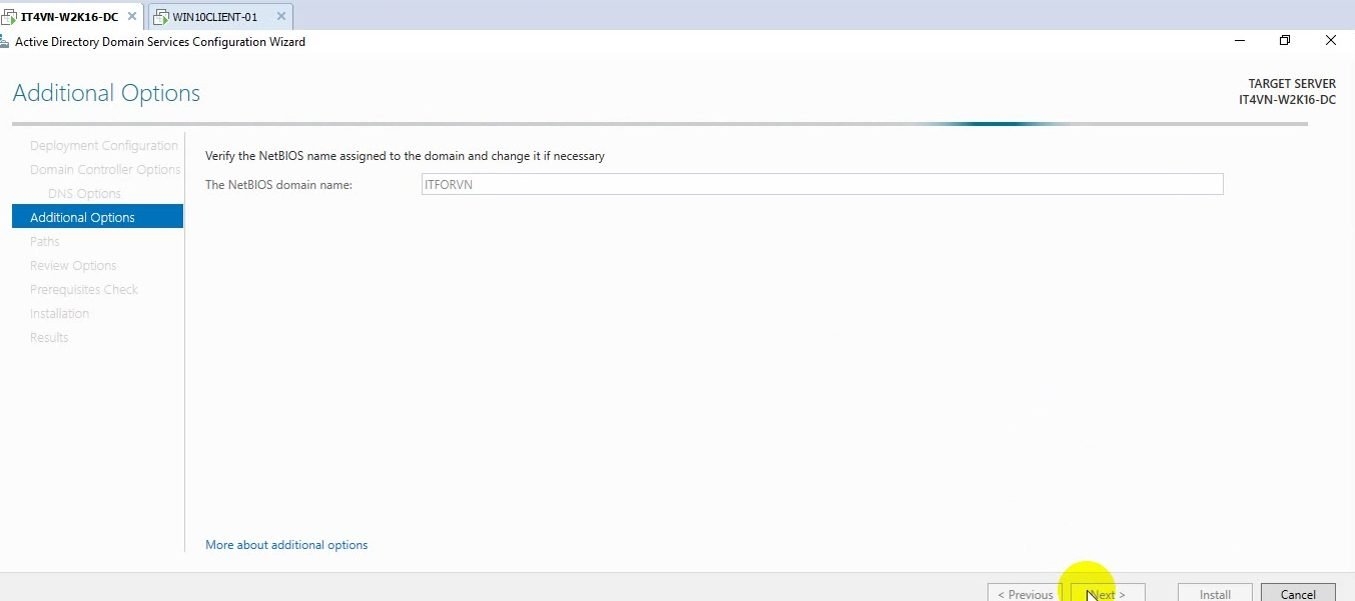

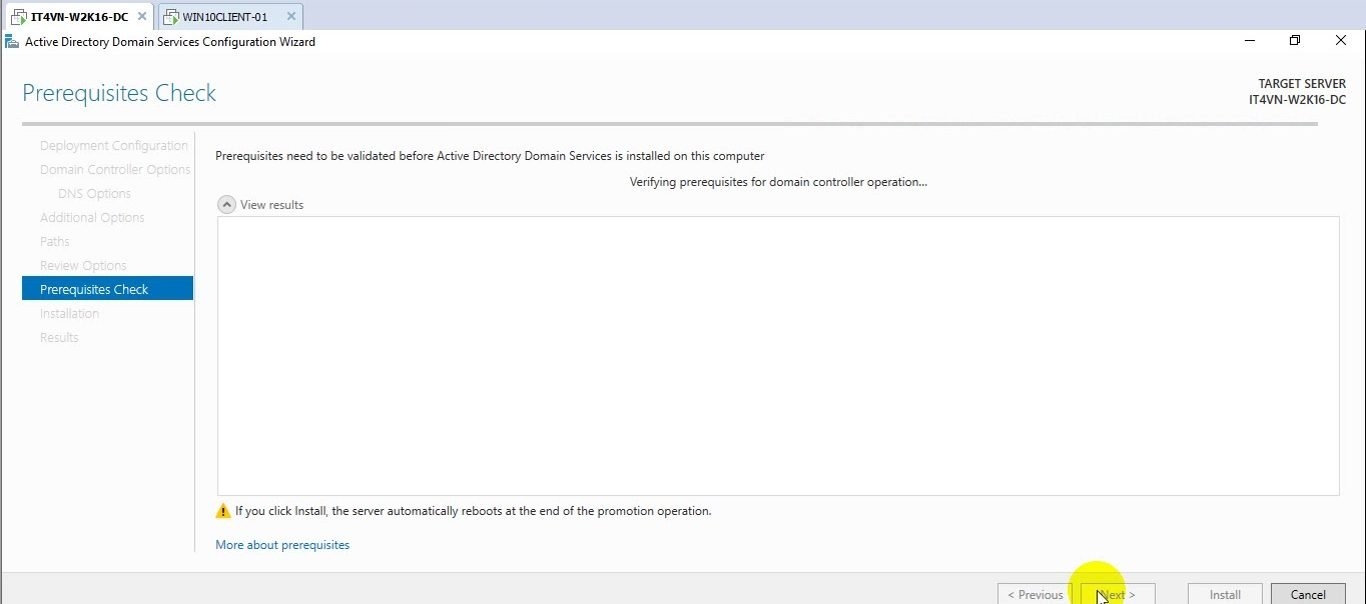

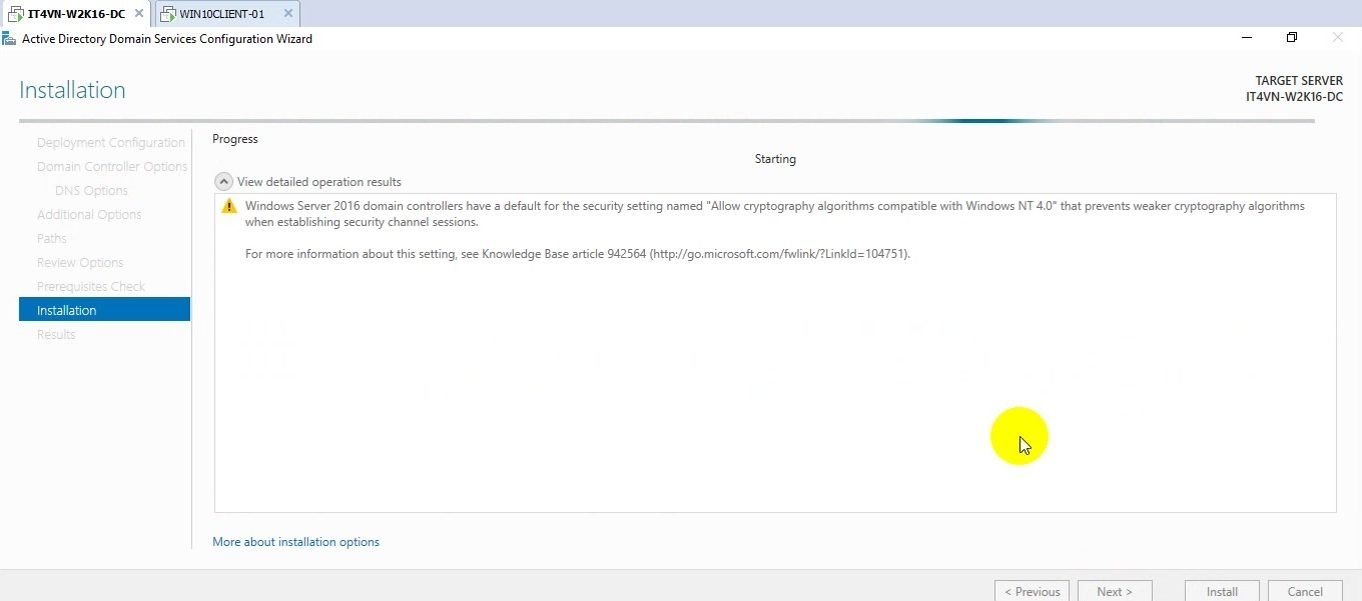

Ở mục DNS Option , Additional option chúng ta ấn next và chọn install để tiến hành nâng cấp lên Domain controller

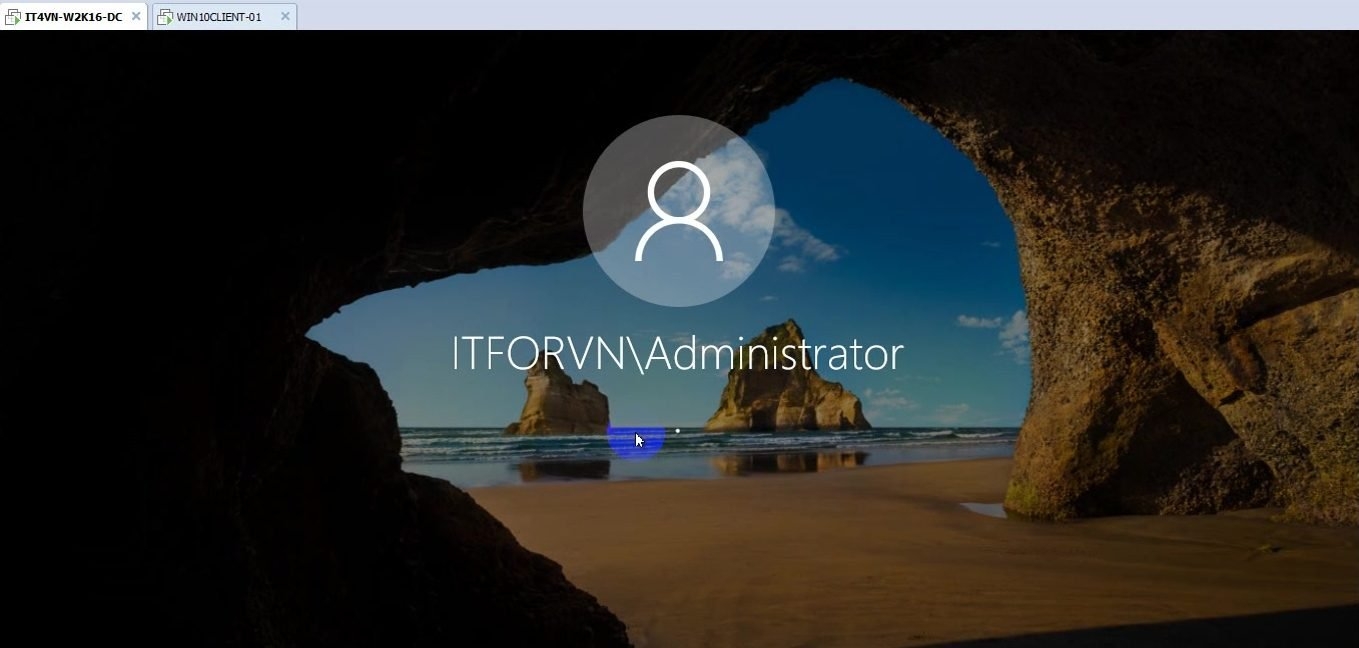

Sau khi cài đặt xong máy sẽ tự động restart , khi đó lúc đăng nhập vào nó sẽ hiển thị là ITFORVN\administrator thay vì chỉ administrator

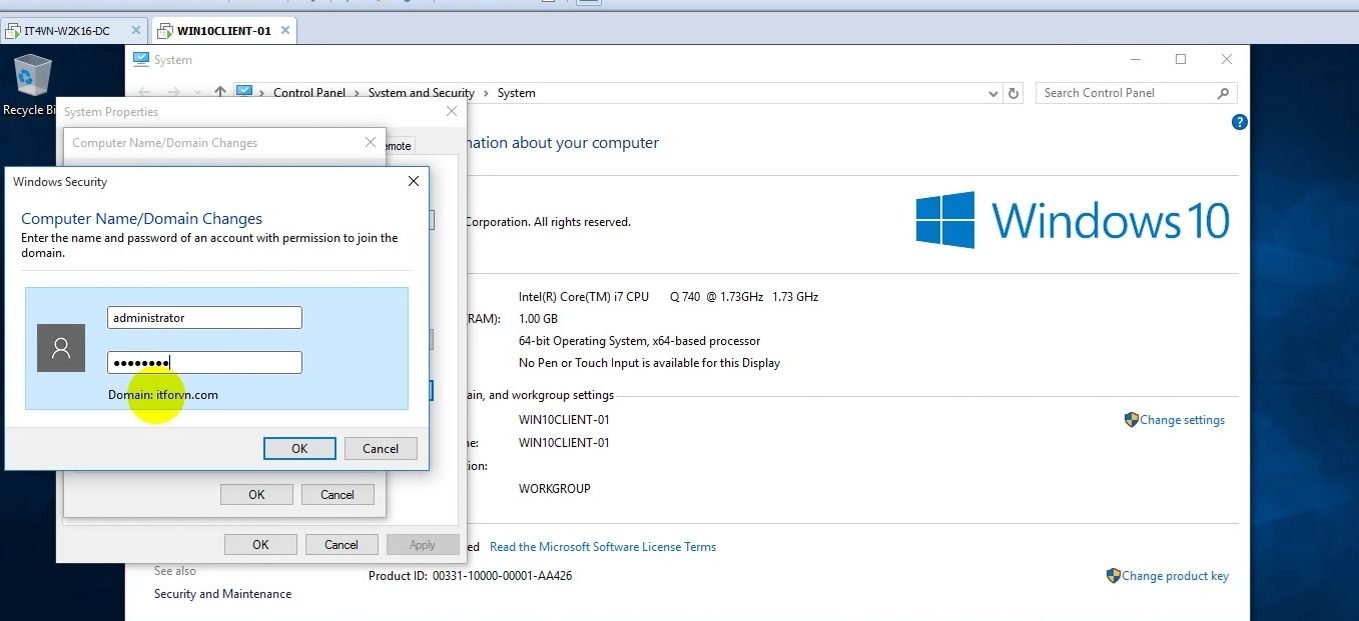

Sau khi khởi động xong vào giao diện chính các bạn nhớ tắt firewall trong miền đi , đổi lại IP preferred DNS trỏ về chính IP của nó là 192.168.2.2 và chuyển sang máy client chạy Win 10 và tiến hành join domain . Click chuột phải vào This PC chọn Properties , chọn change , ở phần domain nhập itforvn.vcode.ovh nó sẽ hiện ra ô để nhập tài khoản admin và pass . Khi bất cứ máy trạm hay server workgroup nào join domain đều phải nhập tài khoản admin.

Sau khi ấn OK nó sẽ hiện ra welcome to itforvn.vcode.ovh là chúng ta đã join domain thành công và nó sẽ restart lại máy .

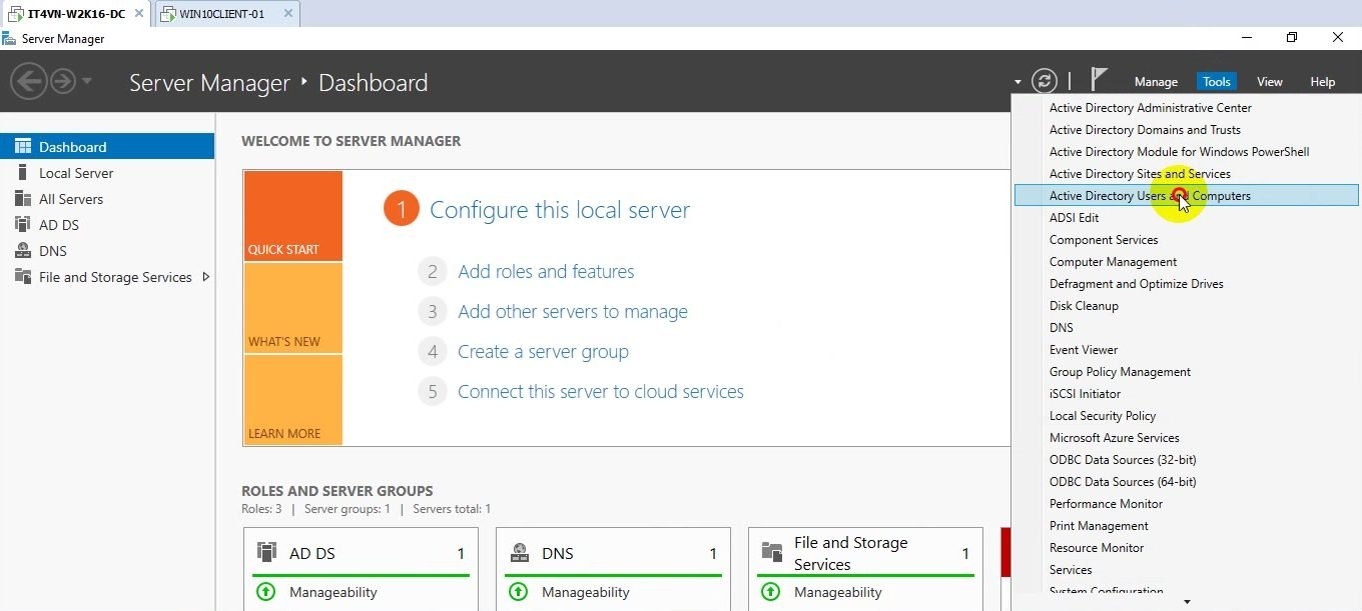

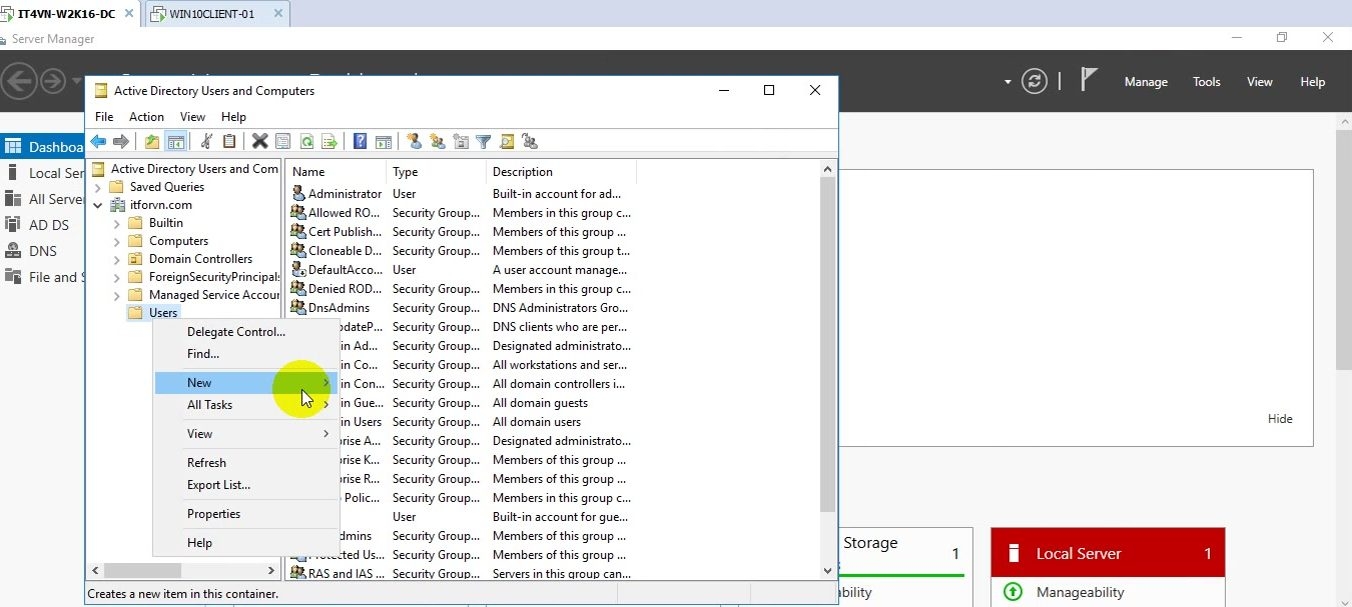

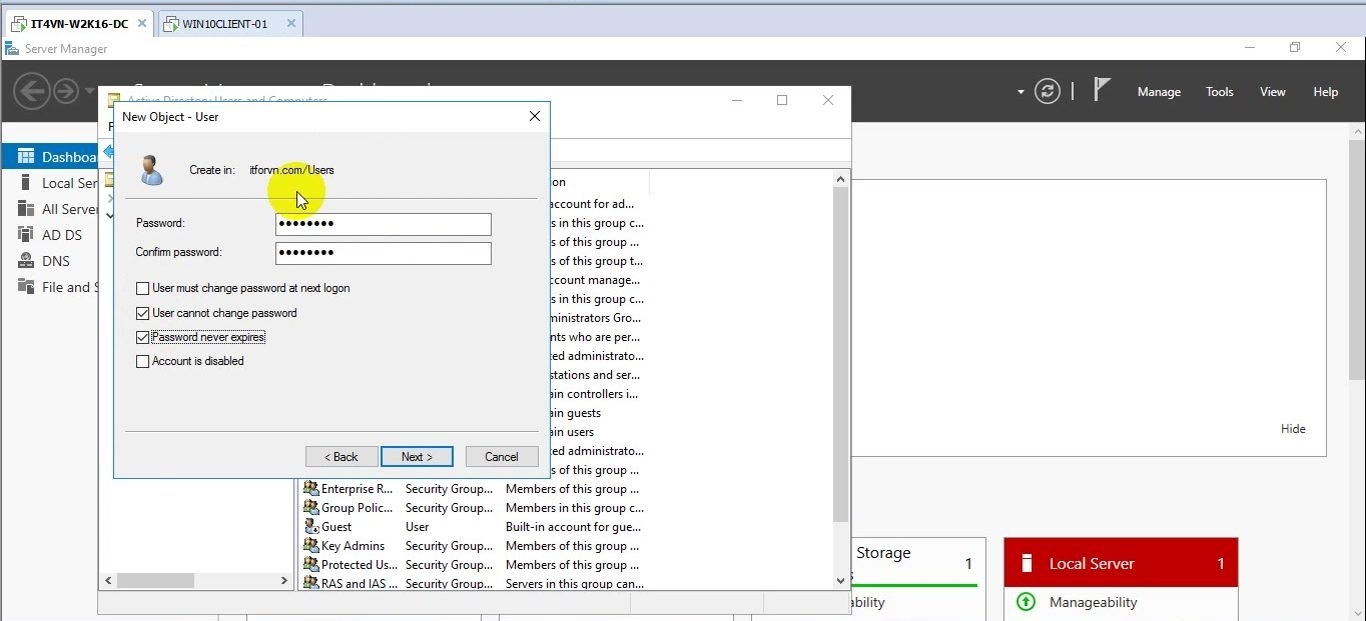

Quay trở lại con Domain controller vào server manager chọn tool – active directory user and computer để tạo 1 tài khoản user cho máy client

Sau khi tạo xong 1 user nhân viên chúng ta chọn Other user ở phần đăng nhập và nhập user theo dạng dưới đây ITFORVN\nhanvien1 và nhập pass để tiến hành đăng nhập .

Xem video hướng dẫn ở đây :

Các bạn có thắc mắc có thể liên hệ admin tại fanpage: https://www.facebook.com/groups/itforvn.

Bên cạnh đó các bạn truy cập vào website: https://portal.itforvn.com/ để biết thêm chi tiết.

Thanks and best regards,

Tác giả : Trần Tuấn Anh ( Diễn đàn ITFORVN.COM )

+ Skype: [email protected]

+ Telegram: @tuananhtran396

+ Facebook : https://www.facebook.com/welano96

+ Microsoft Team: [email protected]

Subcribe ITFORVN Youtube Channel at there

Hi there,

I’m a reader of your blog post and I found it very informative. I’m currently studying for the Microsoft Certified Systems Administrator (MCSA) and Microsoft Certified Server Administrator (MCSE) exams and I found

Hi there,

I’m a reader of your blog post and I found it very informative. I’m currently studying for the Microsoft Certified Systems Administrator (MCSA) and Microsoft Certified Server Administrator (MCSE) exams and I found