Khôi phục Active Directory trong Windows 2012

ACTIVE DIRECTORY chính là thành phần cốt lổi của hệ thống. Nó là hệ thống định danh của cả doanh nghiệp. Nếu như mà máy chủ AD của trong doanh nghiệp bị sự cố thì chắc chắc là sẽ tạm ngừng hoạt động để khắc phục sự cố (nếu như doanh nghiệp đó không có con AD thứ 2 backup).

Ghi chú:

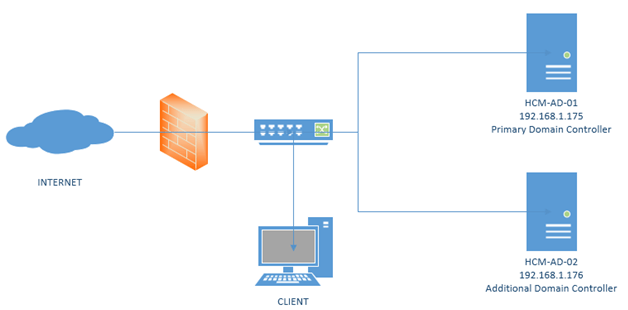

PDC (Primary Domain Controller): đây là con AD chính.

ADC (Additional Domain Controller): đây là con AD backup khi con AD chính có sự cố.

Nếu như mà con AD có sự cố thì lúc đó đừng nên lo lắng, hoản loạn, hoản hốt, hãy bình tĩnh và khắc phục nó theo guide dưới đây. Hehe

Phần 1. Mô hình

Phần 2: Nguyên tắc

Hiểu về 5 Roles FSMO (Flexible Single Master Operations) để có thể thực hiện recovery AD một cách an toàn:

- PDC Emulator: đây là một roles cực kỳ quan trọng, nó dùng để đồng bộ thời gian, thực thi các thay đổi của policy và cuối cùng là để nhận biết những thay đổi về passwork, account lockout của user. Mõi một domain sẽ có 1 PDC Emulator (forest), như vậy nếu có 3 domain, bạn phải có 3 PDC Emulator.

- RID master: nói một cách dể hiểu nhất thì role này dùng để tạo định danh cho user. Nếu như role này mà chết thi thì không thể tao mới thêm user/computer trong AD.

- Infrastructure master: nói nôm na thì khó hiểu về nó lắm, nhưng chủ yếu nó sẽ xác định được khi 1 user được thêm vào security group thì nó sẽ nhận biết được. Nó sẽ đảm bảo việc chỉ định đúng user trong group đó.

- Schema master: khác với các role trên, role này chỉ có thể chứa trong 1 forest. Nó chỉ được xuất hiện khi promote AD đầu tiên. Và nó dùng để replicate thuột tính Schema AD tới các domain khác. Role này sẽ ít khi thay đổi, chỉ có thể thay đổi khi mà thiết lập các ứng dụn như Exchange, …

- Domain naming: đây cũng là một role duy nhất trong 1 forest. Nó sẽ cho phép add thêm child domain hoặc tree doamain vào forest.

- Trong 1 domain sẽ chứa 3 roles: PDC Emulator, RID master và Infrastructure master

- Trong 1 forest sẽ chứa Schema master và Domain naming

Để quản lý tốt Domain với FSMO thì sẽ có 3 nguyên tắc sau:

Nguyên tắc 1: Trong 1 forest thì sẽ để Schema master và Domain naming chung với nhau để dể quản trị và nên đặt chung với Global Catalog.

Nguyên tắc 2: Trong 1 domain controller nên để PDC và RID chung với nhau. Và không đặt chung với Global Catalog để loadbalancing.

Nguyên tắc 3: Trong 1 domain controller trong nên để Infrastructure chung với Global Catalog nhưng nó phải chung site với Global Catalog. Chủ yếu replicate nhanh giữa 2 domain controller.

Với Actice Directory không nên thay đổi trực tiếp địa chỉ IP và Cumputer Name.

Chỉ có thể chiếm quyền của 2 FSMO (Flexible Single Master Operations) Roles là Infrastructure master và RID master roles.

Phần 3: Các bước thực hiện

B1. Kiểm tra hệ thống

B2. Giả lập Domain Controller chính bị sự cố

B3. Trên Additional Domain Controler ta sẽ thực hiện chiếm quyền FSMO

B4. Xóa ADC (HCM-AD-01 khỏi hệ thống domain)

B5. Cài lại OS cho Server HCM-AD-01

B6. Nâng cấp HCM-AD-01 thành ADC

B7. Move FSMO Role về HCM-AD-01 để thành PDC, và HCM-AD-02 thành ADC

Phần 4: Thực hiện

B1. Kiểm tra hệ thống

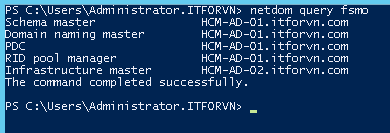

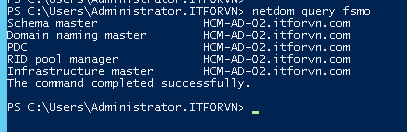

Kiểm tra FSMO. Đứng trên Server gõ lệnh netdom query fsmo để xem FSMO role

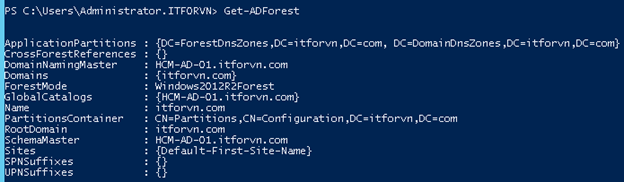

Kiểm tra Global Catalog. Vào powershell gõ lệnh Get-ADForest, ở đây chỉ có HCM-AD-01 giử Global Catalog. Vì mình thiết kế Domain với 5 roles theo nguyên tắc thứ 3.

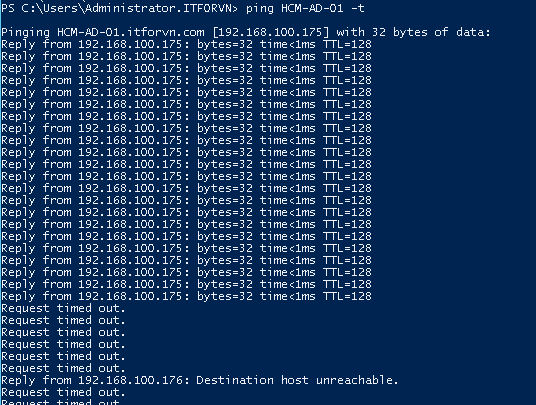

B2. Giả lập PDC bị sự cố.

Shutdown PDC giả lập PDC bị chết

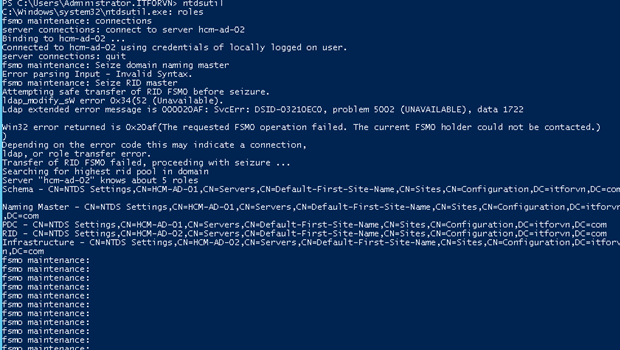

B3. Chuyển các roles FSMO mà HCM-DC-01 đang giử qua HCM-AD-02 để biến HCM-AD-02 từ PDC thành ADC

Note: Chỉ có thể chuyển được role PDC Emulator và Infrastructure roles. Còn Schema master role, Domain Naming, RID maste role sẽ được rebuild lại sau khi remove PDC.

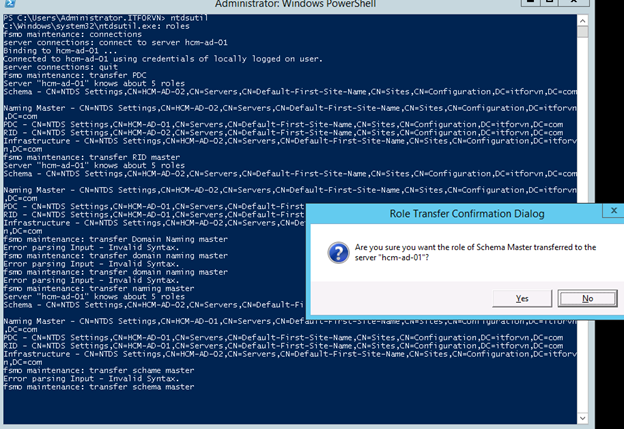

Vào powershell gõ lệnh

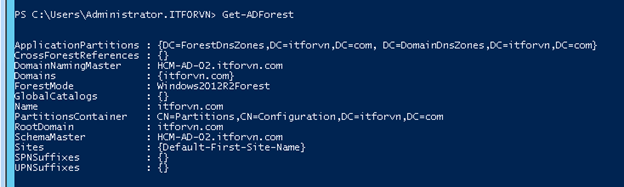

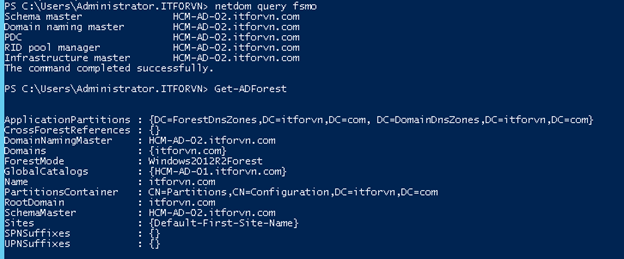

Kiểm tra lại FSMO

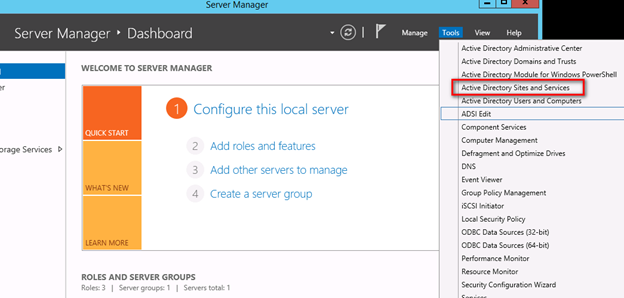

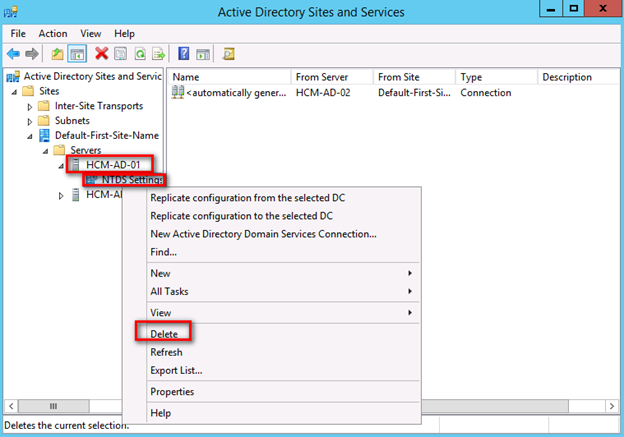

B4. Xóa ADC (HCM-AD-01 khỏi hệ thống domain)

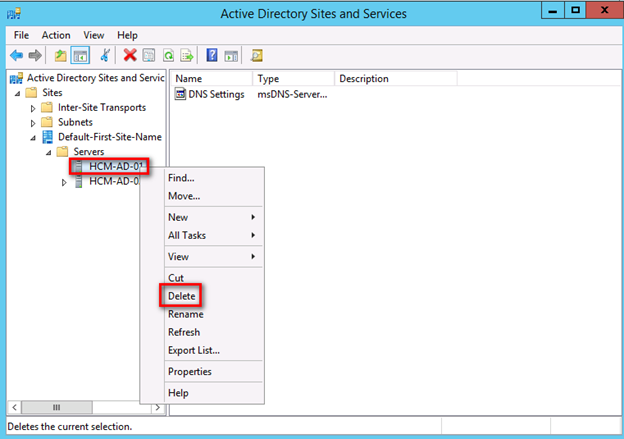

Vào Tools / Active Directory Sites and Services

Chọn HCM-AD-01/NTDS Setting sau đó Delete

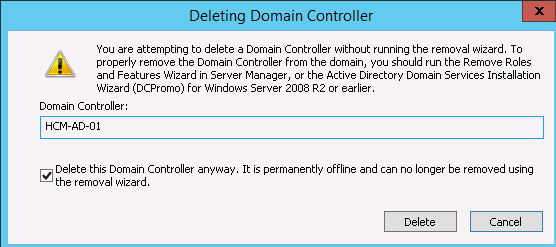

Chọn vào option Delette this Domain Controller anyway. It is….. để thực hiện xóa hết dử liệu và remove NTDS Setting.

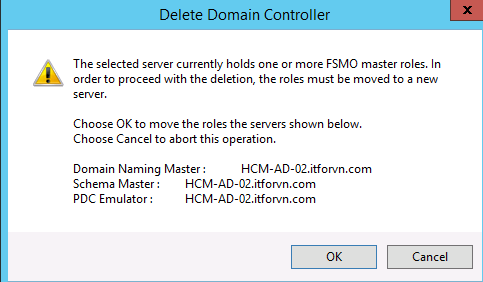

Chọn OK để remove

Tiếp đến là delete Server HCM-AD-01

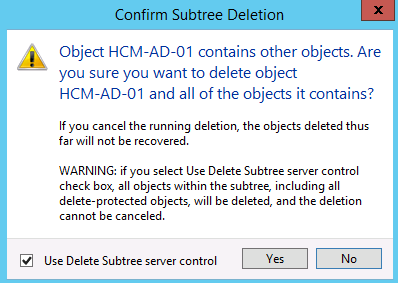

Click chọn option use Delete Subtree server control, chọn Yes

Sau đó hệ thống sẽ tự động rebuild lại Schema master, Domain Naming, PDC.

Kiểm tra lại kết quả kiểm tra

B5. Tiến hành cài lại OS trên HCM-AD-01

Đặt lại thông số như server củ.

Tên máy là HCM-AD-01

IP là 192.168.100.175

DNS1 là 192.168.100.176

DNS2 là 192.168.100.175

B6. Nâng cấp HCM-AD-01 thành ADC

Các bước này chắc không cần hướng dẫn lại mọi người nhé. Vì quá khó (hehe). Note: Nhớ phải chọn Global Catalog vì HCM-AD-01 trước đó giử cái này.

Kiểm tra các thông số trước khi chuyển HCM-AD-01 thành PDC.

B7. Move FSMO Role về HCM-AD-01 để thành PDC, và HCM-AD-02 thành ADC

Vào powershell gõ lệnh:

ntdsutil -> Enter

roles -> Enter

connections -> Enter

connection server HCM-AD-01 (server cần chuyển FSMO)

quit -> Enter

Tiếp để gõ các lệnh để chuyển 4 role. RID, PDC, Schema, Domain Naming.

Stransfer PDC -> Enter -> OK để chuyển

Stransfer RID master -> Enter -> OK để chuyển

Stransfer naming -> Enter -> OK để chuyển

Stranfer Schema master -> Enter -> OK để chuyển

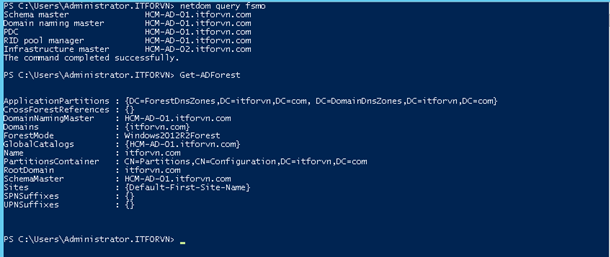

Kểm tra lại kết quả sẽ thấy như củ

Chúc mọi người quản trị tốt hệ thống Domain controller của công ty mình nhé.

Sắp tới sẽ có một bài viết cực bổ ích về việc quy hoạch lại OU, User, Group, Computer trong AD. Hy vọng mọi người sẽ đón nhận những bài viết của em nhiều hơn.

Mọi người có thắc mắc thì liên hệ thông tin bên dưới nhé.

Tác giả: Nguyễn Hiếu – ITFORVN.COM

Bạn có thể tương tác và cập nhật thông tin mới nhất của Nhóm Facebook ITFORVN, Các khóa học mới do group tổ chức tại «Portal»

Hi there,

I’m a reader of your blog post and I found it very informative. I’m currently studying for the Microsoft Certified Systems Administrator (MCSA) and Microsoft Certified Server Administrator (MCSE) exams and I found

Hi there,

I’m a reader of your blog post and I found it very informative. I’m currently studying for the Microsoft Certified Systems Administrator (MCSA) and Microsoft Certified Server Administrator (MCSE) exams and I found